- 4 cách khắc phục sự cố loa có dấu x đỏ Win 10 (18/08/2023)

- Các lỗi thường gặp khi update Win 10 và cách khắc phục cụ thể (17/08/2023)

- Nếu không thích menu Show more options Windows 11, bạn có thể trở về menu cũ bằng cách này (16/08/2023)

- Giải mã ý nghĩa hậu tố “X, G, E, WX, H, U” trên các dòng chip AMD hiện nay (10/08/2023)

- Laptop giá rẻ là gì và những điều bạn cần biết về nó để lựa chọn sản phẩm phù hợp với mình? (09/08/2023)

- Sửa lỗi file PDF bị Corrupt - Khôi phục file PDF bị hỏng (09/08/2023)

- Mạng 4G và LTE có gì khác nhau? (08/08/2023)

- Windows 11 Pro có những tính năng gì thú vị? (02/08/2023)

- Cách chuyển sang băng tần WiFi 5GHz trên Windows mà bất kỳ ai cũng có thể làm được (29/07/2023)

- Cách tắt hiệu ứng hoạt hình Windows 11 để tăng tốc PC của bạn (28/07/2023)

Ransomware - Mã hóa file để tống tiền

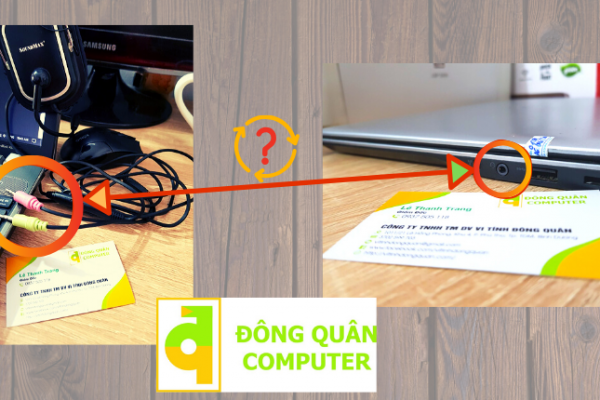

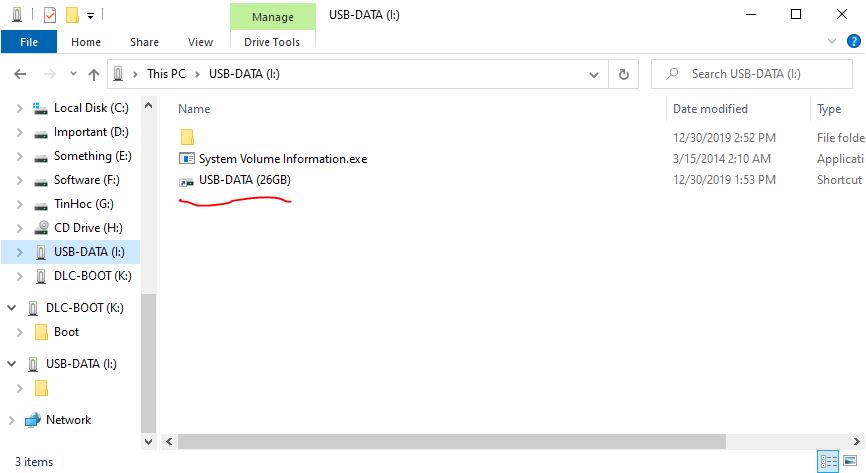

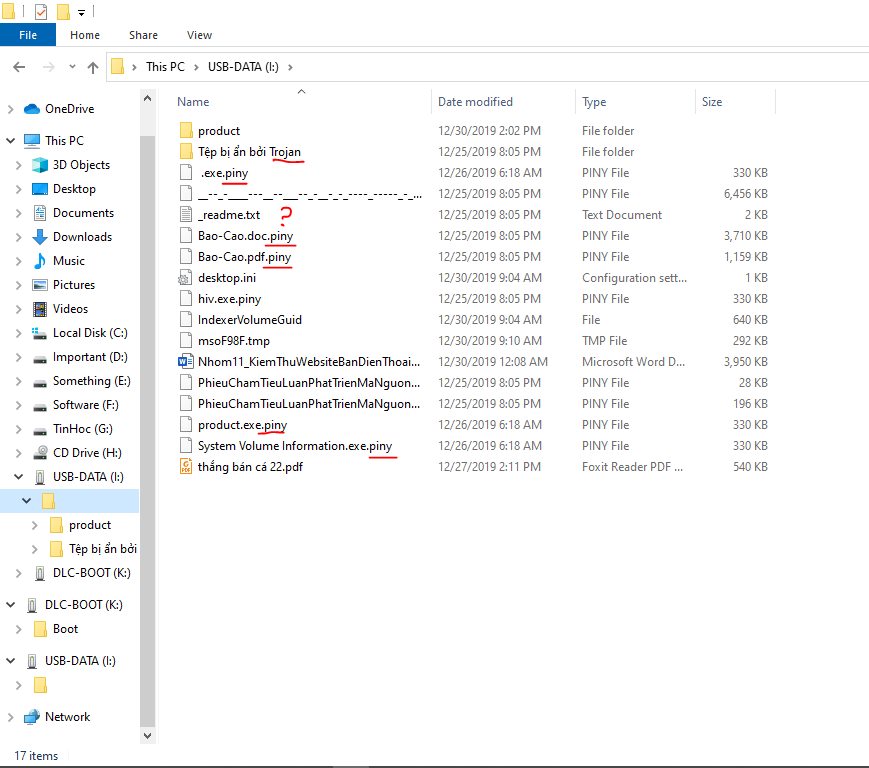

Thỉnh thoảng bạn cần in tài liệu phục vụ cho học tập và công việc. Bạn thường hay copy tài liệu vào USB và đến những quán photocopy cộng đồng để thực hiện. Nhưng không may, chiếc USB của bạn sau khi cắm vào máy tính ở quán photo, ngay lập tức bị virus tấn công và mã hóa toàn bộ dữ liệu.

Ransomeware sẽ mã hóa toàn bộ các file word, excel và các tập tin khác trên máy tính bị nhiễm làm cho nạn nhân không thể mở được file. Các chuyên gia của Trend Micro nhận dạng các trường hợp bị nhiễm nhiều nhất tại Việt Nam là do một thành viên của Ransomware – Trojan-Ransom.Win32.Onion gây nên.

Khi máy tính nhiễm virus tống tiền thì tất cả các dữ liệu quan trọng bị đổi thành đuôi khác: .piny, .puma, .dutan, .dotmap, .stop, .djivu, .access, .format …. File đã bị đổi đuôi đó đương nhiên là không thể mở được vì nó đã bị mã hóa. Ngoài ra, ransomeware còn thu thập và đánh cắp thông tin lưu trên các trình duyệt (tài khoản facebook, email, ngân hàng ….).

Cơ chế hoạt động: Các thành viên của Ransomware sử dụng công nghệ mã hóa “Public-key”, vốn là một phương pháp đáng tin cậy nhằm bảo vệ các dữ liệu nhạy cảm. Tội phạm mạng đã lợi dụng công nghệ này và tạo ra những chương trình độc hại để mã hóa dữ liệu của người dùng và phục hồi dữ liệu bị virus mã hóa là điều không phải ai cũng biết làm. Một khi dữ liệu đã bị mã hóa thì chỉ có một chìa khóa đặc biệt bí mật mới có thể giải mã được. Và bọn chúng thường tống tiền người dùng để trao đổi chìa khóa bí mật này. Nguy hiểm ở chỗ, chỉ duy nhất chìa khóa bí mật này mới có thể giải mã được và phục hồi dữ liệu.

Các chuyên gia của Kaspersky Lab đã nghiên cứu không ngừng để chống lại các phần mềm độc hại này. Trong một số trường hợp cụ thể, chúng tôi có thể phân tích được loại mật mã được sử dụng để lập trình nên mã độc. Tuy nhiên, cũng có một số Ransomware tuyệt nhiên không để lộ bất kỳ thông tin quan trọng nào. Thêm vào đó, một số Ransomware được tạo ra với mục đích là dữ liệu sẽ không bao giờ được phục hồi dù có tìm ra được chìa khóa đi chăng nữa.

Lưu ý rằng, Ransomware chỉ có thể hoạt động sau khi được cài đặt trên một máy tính. Và các sản phẩm của Kaspersky Lab đã ngăn chặn khá nhiều các lây lan như thế này.

Nguyên nhân:

- Windows không được cập nhật thường xuyên để vá lỗ hổng bảo mật nghiêm trọng. Hay dùng windows bẻ khóa kém bảo mật.

- Không sử dụng phần mềm diệt virus đáng tin cậy.

- Nhấp vào các đường dẫn lạ khi lướt web hay duyệt Email.

- Tải về và chạy các phần mềm giả mạo.

- Việc USB bị virus mã hóa file, có thể là do USB đã cắm vô 1 chiếc máy tính đang có Ransomware, khiến virus lây lan sang và mã hóa file của bạn.

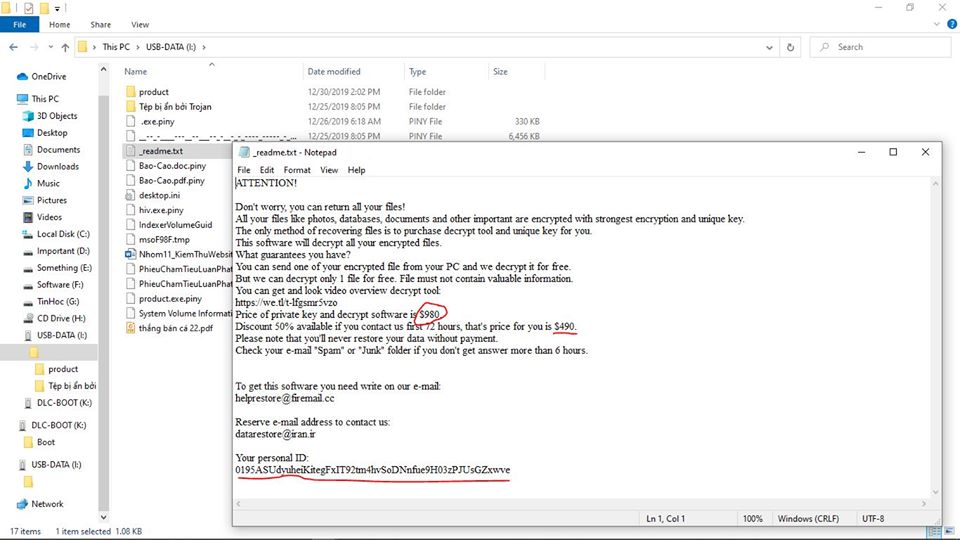

Thông điệp kẻ xấu để lại có thể được hiện ngay trên desktop của máy tính hoặc trong các file có tên readme định dạng txt, ini…

Cách phòng chống:

- Sử dụng phần mềm chống virus mạnh mẽ như Kaspersky, ESET, Bitdefender, Norton ….

- Thường xuyên sao lưu dữ liệu quan trọng sang ổ cứng di động lưu trữ.

Một số công cụ khôi phục file bị mã hóa:

Việc cứu được dữ liệu hay không còn phụ thuộc vào chủng loại virus (Ransomware) bị lây nhiễm.

- Công cụ giải mã virus tống tiền Djivu – Stop của Emsisoft

Link tải về: https://www.emsisoft.com/ransomware-decryption-tools/stop-djvu

Hiện tại Emsisoft phát hành công cụ giải mã dữ liệu đổi đuôi với khóa offline cho các biến thế sau 8/2019. Mở file _Readme.txt ở mỗi thư mục bị mã hóa, nếu Your personal ID kếu thúc là “t1” thì bạn bị mã hóa Offline.

Công cụ này giúp giải mã những biến thế mới của Ransomware Stop Djivu từ sau 8/2019 trở đi. Gồm một số biến thể: .coharos, .shariz, .gero, .hese, .geno, .xoza, .seto, peta, .moka, .meds, .kvag, .domm, .karl, .nesa, .boot, .kuub, .reco, .bora, .leto, nols, werd, .coot, .derp, .nakw, .meka, .toec, .mosk, .lokf, .peet, .grod, .mbed or .kodg, .zobm, .rote, .msop, .hets, .righ, .gesd, .merl, .mkos, .nbes, .piny or .redl

Với biến thể cũ trước 8/2019 như: .shadow, .djvu, .djvur, .djvuu, .udjvu, .uudjvu, .djvuq, .djvus, .djvur, .djvut, .pd,. .tfudet, .tfudeq, .rumba, .adobe, .adobee, .blower, .promos, .promoz, .promorad, .promock, .promok, .promorad2, .kroput, .kroput,. , .klope, .kropun, .charcl, .doples, .luces, .luceq, .chech, .proden, .drume, .tronas, .trosak, .grovas, .grovat, .roland, .refols, .raldug ,. etols, .guvara, .browec, .norvas, .moresa, .vorasto, .hrosas, .kiratos, .todarius, .hofos, .roldat, .dutan, .sarut, .fedasot, .berost, .forasom. .codnat, .codnat1, .bufas, .dotmap, .radman, .ferosas, .rectot, .skymap, .mogera, .rezuc, .stone, .redmat, .lanset, .davda, .poret, .pid. , .heroset, .boston, .muslat, .gerosan, .vesad, .horon, .neras, .truke, .dalle, .lotep, .nusar ,.litar, .besub, .cezor, .lokas, .godes, .budak, .vusad, .herad, .berosuce, .gehad, .gusau, .ADEk, .darus, .tocue, .lapoi, .todar, .dodoc, .bopador, .novasof, .ntuseg, .ndarod, .access, .format, .nelasod, .mogranos, .cosakos, .nvetud, .lotej, .kovasoh, .prandel, .zatrov, .mas. , .krusop, .mtAF, .nasoh, .nacro, .pedro, .nuksus, .vesrato, .masodas, .cetori, .stare, .carote. Thì sử dụng luôn công cụ giải mã trên trang của EmsiSoft. Bạn cần tải 1 file bị mã hóa và 1 file gốc chưa bị mã hóa (lấy từ cloud, file đính kèm, hình nền mà chưa bị mã hóa).

2. Nếu gặp biến thể bị đổi đuôi file thành .puma, .pumas, .pumax, .INFOWAIT, .DATAWAIT thì sử dụng công cụ Emsisoft Decryptor for STOP Puma. Link tải: https://www.emsisoft.com/ransomware-decryption-tools/stop-puma

Xem thêm các phần mềm khác tại đậy: https://bb.com.vn/pro/dichvu/phuc-hoi-du-lieu/3869-tong-hop-cac-cong-cu-giai-ma-du-lieu-bi-virus-ma-hoa-tong-tien.html

Tham khảo sản phẩm diệt virus tại đây: https://dongquantech.com/thiet-bi-van-phong/phan-mem/

Tag :